我们公司有台服务器阿里云上,里面放着一些用来需要访问外网测试的项目,今天在登录的时候发现阿里云盾提示了一项风险,点看一看是linux系统的软件漏洞,等级还比较高。

如果使用阿里云的漏洞修复是收费的,不过阿里云现在也比较人性化了,之前必须是阿里云盾的企业版本才可以使用自动修复,现在可以按次收费,这价格一下子就降了很多。

Polkit是Linux系统在安装过程中自带的系统工具集,它包括大量运维常用工具,主用于在类 Unix操作系统中控制系统范围权限,polkit中的pkexec在特定情况下无法正确处理调用参数计数,通过控制环境变量, 利用该漏洞诱导pkexec执行恶意代码,获取目标机器的ROOT权限,对主机安全造成威胁。

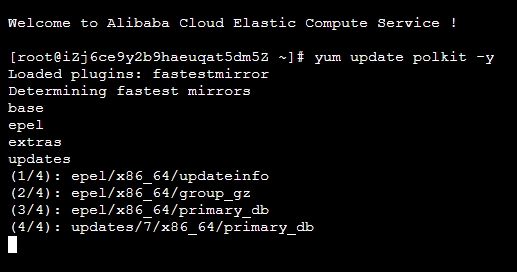

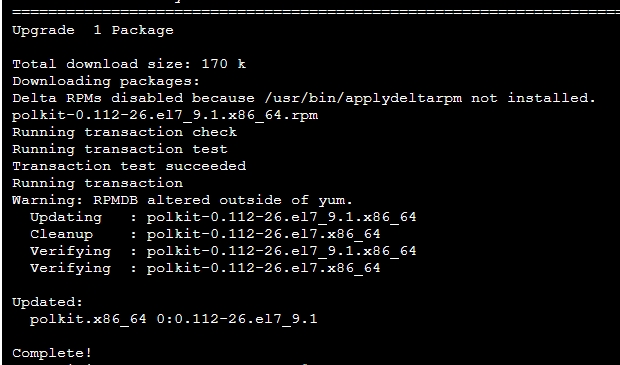

针对这种小问题我们还是自己动手就可以,无需花钱就可以搞定。修复的方法也很简单,升级polkit版本即可,yum update polkit -y

差不多半分钟左右,升级完成,升级完成之后该漏洞就被修复了,记得重新启动下服务器,我们可以看下升级完成后对应的提示状态。

这里需要提醒的是此漏洞对于以下Centos 和Ubuntu版本都有影响,请尽快做对应的升级。

CentOS 6:polkit-0.96-11.el6_10.2

CentOS 7:polkit-0.112-26.el7_9.1

CentOS 8.0:polkit-0.115-13.el8_5.1

CentOS 8.2:polkit-0.115-11.el8_2.2

CentOS 8.4:polkit-0.115-11.el8_4.2

Ubuntu 20.04 LTS:policykit-1 - 0.105-26ubuntu1.2

Ubuntu 18.04 LTS:policykit-1 - 0.105-20ubuntu0.18.04.6

Ubuntu 16.04 ESM:policykit-1 - 0.105-14.1ubuntu0.5+esm1

Ubuntu 14.04 ESM:policykit-1 - 0.105-4ubuntu3.14.04.6+esm1